-

دسته: رشته حقوقفرمت : word | صفحات : 121قیمت: 8000 تومان

364 views

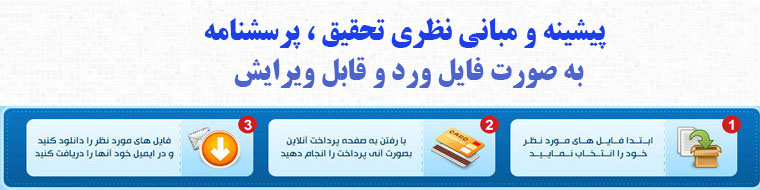

پیشینه تحقیق راهکارهای پیشگیری از بزهدیدگان تروریسم سایبری در حقوق کیفری ایران و اسناد بینالمللی دارای ۱۲۱ صفحه می باشد فایل پیشینه تحقیق به صورت ورد word و قابل ویرایش می باشد. بلافاصله بعد از پرداخت و خرید لینک دنلود فایل نمایش داده می شود و قادر خواهید بود آن را دانلود و دریافت نمایید . ضمناً لینک دانلود فایل همان لحظه به آدرس ایمیل ثبت شده شما ارسال می گردد.

فهرست مطالب

مقدمه ۱۰

۲-۱- راهکارهای پیشگیری از بزهدیدگان تروریسم سایبری در حقوق کیفری ایران ۱۰

۲-۱-۱- پیشگیری واکنشی یا کیفری ۱۱

۲-۱-۱-۱- قانون جرایم رایانهای مصوب ۱۳۸۸ ۱۲

۲-۱-۱-۲- قانون تجارت الکترونیکی مصوب ۱۳۸۲ ۱۷

۲-۱-۱-۳- قانون مجازات نیروهای مسلح مصوب ۱۳۸۲ ۱۸

۲-۱-۱-۴- قانون مجازات اسلامی مصوب ۱۳۷۰ ۱۹

۲-۱-۱-۵ – سایر قوانین و مقررات موجود ۲۰

۲-۱-۱-۵-۱- قانون راجع به مجازات اخلالگران در صنایع نفت مصوب ۱۶ مهر ۱۳۳۶ ۲۱

۲-۱-۱-۵-۲- قانون مجازات اخلالگران در تأسیسات آب، برق، گاز و مخابرات کشور مصوب ۱۲ دی ماه ۱۳۵۱ ۲۳

۲-۱-۱-۵-۳- قانون مجازات اخلال کنندگان در امنیت پرواز هواپیما و خرابکاری در وسایل و تأسیسات هواپیمایی مصوب ۱۳۴۹ ۲۳

۲-۱-۱-۵-۴- قانون الحاق دولت ایران به کنوانسیون جلوگیری از اعمال غیرقانونی علیه امنیت هواپیمایی کشوری مصوب ۱۳۵۲ ۲۴

۲-۱-۱-۵-۵- قانون تصویب پروتکل جلوگیری از اعمال خشونت آمیز در فرودگاههای در خدمت هواپیمایی کشوری ۲۵

۲-۱-۱-۵-۶- قانون کیفر بزههای مربوط به راه آهن مصوب ۳۱ فروردین ۱۳۲۰ و اصلاحات بعدی ۲۵

۲-۱-۱-۵-۷- لایحۀ مبارزه با تروریسم ۲۶

۲-۱-۲- پیشگیری غیر کیفری ۲۷

۲-۱-۲-۱- پیشگیری اجتماعی ۲۸

۲-۱-۲-۱-۱ پیشگیری اجتماعی جامعه مدار ۲۸

۲-۱-۲-۱-۱-۱- برنامۀ جامع توسعۀ تجارت الکترونیکی مصوب ۱۳۸۴ ۲۹

۲-۱-۲-۱-۱-۲- برنامۀ چهارم توسعۀ مرتبط به فناوری اطلاعات ۳۰

۲-۱-۲-۱-۱-۳- قانون برنامۀ پنج سالۀ پنجم توسعۀ جمهوری اسلامی ایران ۳۰

۲-۱-۲-۱-۱-۴- مقررات و ضوابط شبکههای اطلاع رسانی رایانهای ۳۱

۲-۱-۲-۱-۱-۵- ابلاغیۀ مقام معظم رهبری دربارۀ سیاستهای کلی شبکههای اطلاع رسانی رایانهای ۳۲

۲-۱-۲-۱-۱-۶- مصوبۀ شورای عالی اداری در خصوص اتوماسیون نظام اداری و اتصال به شبکۀ جهانی اطلاع رسانی ۳۲

۲-۱-۲-۱-۱-۷- سیاست تجارت الکترونیکی جمهوری اسلامی ایران ۳۳

۲-۱-۲-۱-۱-۸- سند راهبردی امنیت فضای تبادل اطلاعات مصوب ۱۳۸۴ ۳۳

۲-۱-۲-۱-۲- پیشگیری اجتماعی رشدمدار ۳۴

۲-۱-۲-۲- پیشگیری وضعی ۳۵

۲-۱-۲-۲-۱- اقدامات فنّی ۳۶

۲-۱-۲-۲-۱-۱- تدابیر فنّی پیشگیرانه در سازمانها و ادارات کشور ۳۶

۲-۱-۲-۲-۱-۱-۱- نصب و استقرار دیوار آتشین ۳۶

۲-۱-۲-۲-۱-۱-۲- سیستمهای تشخیص نفوذ ۳۸

۲-۱-۲-۲-۱-۱-۳- سیستمهای پیشگیری از نفوذ ۴۰

۲-۱-۲-۲-۱-۱-۴- استفاده از برنامههای ضد ویروس ۴۰

۲-۱-۲-۲-۱-۱-۵- مستقل نمودن شبکههای کنترل و اداری ۴۱

۲-۱-۲-۲-۱-۱-۶- انجام سنجش نفوذپذیری ۴۱

۲-۱-۲-۲-۱-۱-۷- استفاده از پروتکلهای رمزگذاری ۴۲

۲-۱-۲-۲-۱-۱-۷-۱- پروتکل HTTPS ۴۳

۲-۱-۲-۲-۱-۱-۷-۲- پروتکل و گواهینامۀ دیجیتال SSL ۴۳

۲-۱-۲-۲-۱-۱-۸- پالایش یا فیلترینگ ۴۴

۲-۱-۲-۲-۱-۱-۹- راهاندازی مرکز داده ۴۵

۲-۱-۲-۱-۱-۱-۱۰- طرح شبکۀ ملّی اطلاعات ۴۵

۲-۱-۲-۲-۱-۱-۱۱- اینترانت ۴۶

۲-۱-۲-۲-۱-۱-۱۲- تولید نرم افزارهای بومی ۴۶

۲-۱-۲-۲-۱-۱-۱۲-۱- سیستم عامل قاصدک ۴۶

۲-۱-۲-۲-۱-۱-۱۲-۲ نرم افزار (PVT Pro) ۴۷

۲-۱-۲-۲-۱-۱-۱۲-۳- موتور جستجوی پارسی جو ۴۷

۲-۱-۲-۲-۱-۱-۱۲-۴- پست الکترونیکی بومی ۴۸

۲-۱-۲-۲-۲- اقدامات سازمانها و مؤسسات ۴۸

۲-۱-۲-۲-۲-۱- وزارت ارتباطات و فناوری اطلاعات ۴۹

۲-۱-۲-۲-۲-۲- سازمان تنظیم مقررات و ارتباطات رادیویی ۵۰

۲-۱-۲-۲-۲-۳- شرکت ارتباطات زیرساخت ۵۰

۲-۱-۲-۲-۲-۴- سازمان فناوری اطلاعات ۵۱

۲-۱-۲-۲-۲-۵- کارگروه مبارزه با ویروسهای صنعتی جاسوسی ۵۱

۲-۱-۲-۲-۲-۶- قرارگاه دفاع سایبری ۵۲

۲-۱-۲-۲-۲-۷- مرکز مدیریت امداد و هماهنگی عملیّات رخداد رایانهای (ماهر) ۵۲

۲-۱-۲-۲-۲-۸- سازمان پدافند غیرعامل ۵۳

۲-۱-۲-۲-۲-۹- پلیس فضای تولید و تبادل اطلاعات ناجا ۵۴

۲-۱-۲-۲-۲-۱۰- سازمان بررسی جرایم سازمان یافته ۵۵

۲-۱-۲-۲-۲-۱۱- انجمن رمز ایران ۵۷

۲-۱-۲-۲-۲-۱۲- مرکز ملّی فضای مجازی ۵۸

۲-۱-۲-۲-۲-۱۳- مؤسسۀ استاندارد و تحقیقات صنعتی ایران ۵۹

۲-۱-۲-۲-۲-۱۳-۱- استاندارد فناوری اطلاعات- فنون امنیتی- آیین کار مدیریت امنیت اطلاعات ۵۹

۲-۱-۲-۲-۲-۱۳-۲- فناوری اطلاعات- فنون امنیتی- سامانههای مدیریت امنیت اطلاعات- مرور کلی و واژگان ۶۰

۲-۱-۲-۲-۲-۱۳-۳- فناوری اطلاعات- فنون امنیتی- الزامهای نهادهای ممیزی کننده و گواهی کنندۀ سیستمهای مدیریت امنیت اطلاعات ۶۰

۲-۱-۲-۲-۲-۱۳-۴- فناوری اطلاعات- فنون امنیتی- سامانههای مدیریت امنیت اطلاعات- الزامات ۶۰

۲-۱-۲-۲-۲-۱۴- مرکز مدیریت توسعۀ ملّی اینترنت (متما) ۶۱

۲-۱-۲-۲-۲-۱۵- گروه زیر ساخت شبکه و امنیت فضای تبادل اطلاعات ۶۲

۲-۱-۲-۲-۲-۱۶- مرکز تحقیقات مخابرات ایران ۶۳

۲-۲- راهکارهای پیشگیری از بزهدیدگان تروریسم سایبری در اسناد بینالمللی ۶۳

۲-۲-۱- اقدامات پیشگیرانۀ کیفری در اسناد بینالمللی و منطقهای ۶۵

۲-۲-۱-۱- کنوانسیون راجع به جلوگیری از اعمال غیرقانونی علیه امنیت هواپیمایی کشوری ۶۶

۲-۲-۱-۲ -کنوانسیون جلوگیری از بمب گذاری تروریستی ۶۸

۲-۲-۱-۳- کنوانسیون سرکوب حمایت مالی از تروریسم ۶۹

۲-۲-۱-۴- کنوانسیون توکیو راجع به جرائم و برخی از اعمال ارتکابی دیگر در هواپیما ۷۱

۲-۲-۱-۵- قطعنامۀ شمارۀ۱۳۷۳ شورای امنیت ۷۲

۲-۲-۱-۶- اعلامیۀ راجع به اقدامات ناظر به امحای تروریسم بینالمللی ۷۳

۲-۲-۱-۷- راهبرد جهانی ضد تروریسم سازمان ملل متحد در سال ۲۰۰۵ ۷۳

۲-۲-۱-۸- بیانیۀ یازدهمین نشست پیشگیری از جرایم و بسط عدالت کیفری سازمان ملل متحد در سال ۲۰۰۵ ۷۴

۲-۲-۱-۹- کنوانسیون اروپایی مقابله با تروریسم ۷۵

۲-۲-۱-۱۰- کنوانسیون منطقهای سازمان همکاریهای منطقهای آسیای جنوبی ۷۷

۲-۲-۱-۱۱- کنوانسیون سازمان کنفرانس اسلامی در زمینۀ مبارزه با تروریسم بینالمللی ۷۸

۲-۲-۱-۱۲- معاهدۀ همکاری میان دولتهای عضو کشورهای مستقل مشترکالمنافع در مبارزه یا تروریسم ۸۰

۲-۲-۱-۱۳- کنوانسیون سازمان وحدت آفریقا دربارۀ پیشگیری و مبارزه با تروریسم و پروتکل سال ۲۰۰۴ الحاقی به آن ۸۲

۲-۲-۱-۱۴- کنوانسیون عربی مقابله با تروریسم ۸۵

کنوانسیون عربی مقابله با تروریسم ۸۵

۲-۲-۱-۱۵- توصیه نامهها و کنوانسیون جرایم سایبر شورای اروپا ۸۶

۲-۲-۱-۱۶- کنوانسیون سازمان کشورهای آمریکایی راجع به پیشگیری و مجازات اعمال تروریستی ۹۰

۲-۲-۱-۱۷- قطعنامۀ ایجاد فرهنگ جهانی امنیت سایبری و تلاشهای ملّی برای حفاظت از زیرساختهای اطلاعاتی حساس ۹۱

۲-۲-۱-۱۸- قطعنامۀ ایجاد فرهنگ جهانی در رابطه با امنیت سایبر ۹۱

۲-۲-۱-۱۹- قطعنامۀ مبارزه با سوءاستفادۀ جنایتکارانه از فناوری اطلاعات ۹۲

۲-۲-۱-۲۰- قطعنامۀ ایجاد فرهنگ جهانی امنیت سایبر و حمایت از زیرساختهای اطلاعاتی حساس ۹۳

۲-۲-۲- اقدامات پیشگیرانۀ غیر کیفری در اسناد بینالمللی و منطقهای ۹۴

۲-۲-۲-۱- توصیه نامههای نشریۀ بینالمللی سیاست جنایی ۹۵

۲-۲-۲-۲- دستورالعمل و توصیه نامههای سازمان همکاری و توسعۀ اقتصادی ۹۶

۲-۲-۲-۳- هشتمین نشست سازمان ملل متحد دربارۀ پیشگیری از جرم و اصلاح مجرمین ۱۰۰

۲-۲-۲-۴- راهبرد جهانی ضد تروریسم سازمان ملل متحد در سال ۲۰۰۶ ۱۰۱

۲-۲-۳- اقدامات سازمانهای بینالمللی و منطقهای ۱۰۱

۲-۲-۳-۱- اقدامات اتحادیۀ بینالمللی مخابرات ۱۰۲

۲-۲-۳-۲- گروه کاری اطلاعات و ارتباطات همکاری اقتصادی آسیا و اقیانوس آرام ۱۰۳

۲-۲-۳-۳- سازمان پلیس جنایی بینالملل ۱۰۳

۲-۲-۳-۴- گروه جی هشت ۱۰۴

۲-۲-۳-۵- انجمن بینالمللی حقوق جزا ۱۰۵

۲-۲-۳-۶- سازمان امنیت و همکاری اروپا ۱۰۶

۲-۲-۳-۷- مؤسسۀ بینالمللی همکاری در مقابل تهدیدات سایبری ۱۰۶

۲-۲-۳-۸- سازمان ناتو ۱۰۷

فهرست منابع و مآخذ ۱۱۰

منابع

تبریزی، مرتضی. (۱۳۸۷). امنیت اطلاعات؛ مسئله این است!، فناوری و بانکداری، شمارۀ ۳۰ و ۲۹٫ اردیبهشت و خرداد ماه. صفحه ۶۷-۶۴٫

رحیمی نژاد، اسمعیل. (۱۳۸۹). جرم شناسی، چاپ اول. تبریز: فروزش. ۲۲۴ صفحه.

ساعد، نادر. (۱۳۸۹). منابع حقوق مبارزه با تروریسم در ایران، تهران: خرسندی. ۲۰۰ صفحه.

نجفی ابرند آبادی، علی حسین. (۱۳۸۳). مباحثی در علوم جنایی؛ تقریرات درس جرم شناسی مقاطع دکتری و کارشناسی ارشد، نیمسال دوم تحصیلی، دانشگاه شهیدبهشتی، مجموعه دو جلدی به کوشش شهرام ابراهیمی.۷۴۰ صفحه.

نجفی ابرند آبادی، علی حسین. (۱۳۸۲-۱۳۸۱). تقریرات درس جرم شناسی دورۀ کارشناسی ارشد، نیمسال دوم تحصیلی، مجتمع آموزش عالی قم، تنظیم کننده سید زاده مهدی. ۱۵۶صفحه.

جلالی فراهانی، امیرحسین و باقری اصل، رضا. (۱۳۸۷). پیشگیری اجتماعی از جرایم سایبری راهکاری اصلی برای نهادینه سازی اخلاق سایبری، اطلاع رسانی و کتابداری«ره آورد نور»، شمارۀ ۲۴، صفحه ۱۹-۱۰٫

(۱۳۸۶). پیشگیری اجتماعی از جرائم و انحرافات سایبری، مجلس و پژوهش، سال ۱۴، شمارۀ۵۵، صفحه ۱۵۶-۱۲۱٫

جلالی فراهانی، امیرحسین. (۱۳۸۹). کنوانسیون جرایم سایبر و پروتکل الحاقی آن (به همراه گزارشهای توجیهی آنها)، چاپ اول. تهران: خرسندی. ۱۶۲ صفحه.

(۱۳۸۵)ب. مراکز داده: ضرورتی حیاتی، مرکز پژوهشهای مجلس شورای اسلامی، شمارۀ ۸۰۳۴، مهرماه. صفحه ۲۸-۱٫

(۱۳۸۴). پیشگیری از جرائم رایانه ای، پایان نامۀ کارشناسی ارشد، حقوق جزا و جرم شناسی، دانشگاه امام صادق، ۲۴۱ صفحه.

۱۱٫ (۱۳۸۵) الف. تروریسم سایبری، فقه و حقوق، سال سوم، شمارۀ ۱۰٫ صفحه ۱۱۲-۸۵٫

ناصری، علی اکبر. (۱۳۸۷). هندبوک مجموعه قوانین و مقررات فناوری اطلاعات و ارتباطات (ICT)، چاپ اول. تهران: خرسندی. ۳۲۰ صفحه.

بابایی، محمدعلی و نجیبیان، علی. (۱۳۹۰). چالش های پیشگیری وضعی از جرم، حقوقی دادگستری، سال ۷۵، شمارۀ ۷۵، پاییز. صفحه ۱۷۲-۱۴۷٫

موسوی، سید علی و سبزعلی، گل مجید. (۱۳۹۰). گواهینامه بینالمللی کاربری رایانه سطح یک بر اساس ICDL نسخه Windows 7 5، چاپ سوم. صفار: اشراقی، تهران. ۵۱۱ صفحه.

تاجالدین اشکفتگی، اصغر. (۱۳۸۳). افزایش مقاومت عوامل امنیتی شبکه های کامپیوتری. پایان نامه کارشناسی ارشد نرم افزار. دانشگاه تربیت مدرس. دانشکده فنّی و مهندسی. ۱۰۶ صفحه.

حسین زاده، الهه. زاهدی، بابک. صالحی، مهدیووفاداری، بهروز. (۱۳۸۳). نگاهی به چالش ها و راهکارها در امنیت شبکه، اطلاع رسانی و کتابداری«کتاب ماه کلیات»، شمارۀ ۸۵، صفحه ۳۵-۲۶٫

مقدمه

آن چه در زمینۀ حمایت از بزهدیدگان تروریسم سایبری بیشتر درخور توجه است، مسئلۀ پیشگیری از تروریسم سایبری، به منظور ممانعت از وقوع حملات مذکور، برای جلوگیری از متحمل شدن خسارات شدید و گسترده بر بزهدیدگان است. در این مقاله، هدف، بررسی اقدامات گوناگونی است که در حقوق کیفری ایران و همچنین اسناد بینالمللی، به منظور پیشگیری از تروریسم سایبری اندیشیده شده است. بنابراین موضوع مورد بحث در دو بخش دنبال میشود: در بخش اول به وضعیت کشورمان در خصوص پیشگیری از وقوع حملات مذکور اشاره میگردد و در بخش دوم به اسناد بینالمللی پرداخته میشود که به اقدامات پیشگیرانه جهت پیشگیری از تروریسم سایبری اشاره کردهاند.

۲-۱- راهکارهای پیشگیری از بزهدیدگان تروریسم سایبری در حقوق کیفری ایران

با مطالعۀ رفتار و اقدامات تروریستی میتوان به این نکته پی برد که در فرآیند ارتکاب جرم از سوی اشخاص و گروههای تروریستی، با این که از شیوههای متعددی برای به انجام رساندن مقاصد شوم خود استفاده میکنند، اما آماج و اهداف انتخابی آنها غیر قابل پیشبینی و نامعین نیستند. بنابراین تروریستهای فضای سایبر هرچند از انواع حملات و ترفندهای نوینی برای ضربه زدن به اهداف خود استفاده میکنند اما با نگاهی به گذشته و سیر وقوع حملات تروریستی سایبری میتوان به این نتیجه رسید که اغلب اهداف آنها زیرساختهای حیاتی کشور، شرکتهای تجاری، تأسیسات وابسته به نهادهای دولتی و به طور کلی آن دسته از اهدافی را مد نظر قرار میدهند که طیف وسیعی از مردم یا سازمانهای دولتی و بینالمللی را شامل گردد؛ لذا در وهلۀ اول به منظور پیشگیری از جرایم تروریستی سایبری، با شناسایی ابزارها و شیوههای ارتکاب جرم از طریق فضای سایبر میتوان به مقابله با آنها پرداخت. بنابراین بهترین راه مقابله با بحران ناشی از وقوع حملات تروریستی سایبری، پیشگیری از آن است. در این زمینه مدیریت بحران، کارآمدترین استراتژی برای پیشگیری و مقابله با تروریسم سایبری است. مدیریت بحران عبارت است از:

«فرایندی برای پیشگیری از بحران و یا به حداقل رساندن اثرات آن به هنگام وقوع و یا فرآیند پیشبینی و پیشگیری از وقوع از بحران، برخورد و مداخله در بحران و سالم سازی بعد از وقوع بحران، کاهش پتانسیل خطر، اعمال وضع موجود و بازگشت به وضعیت اولیه از اهداف مدیریت بحران است» (تبریزی، ۱۳۸۷: ۶۶).

با توجه به اهداف مدیریت بحران که پیشگیری مهمترین بخش آن است، باید به دنبال توقف یا کاهش حملات سایبری به وسیلۀ تروریستها از گذرگاه پیشگیری باشیم. در میان گونههای متفاوت پیشگیری از جرم که جرمشناسان بر پایۀ معیارهای متعددی انواع پیشگیری را دسته بندی نمودهاند، میتوان به تقسیم بندی اقدامات صورت گرفته در حقوق ایران اشاره نمود. بنابراین به طور کلی گونههای پیشگیری صورت گرفته در حقوق ایران به منظور مقابله با تهدیدات تروریسم سایبری، عبارت اند از: پیشگیری کیفری یا واکنشی و پیشگیری غیر کیفری که در ذیل به شرح آنها پرداخته میشود.

۲-۱-۱- پیشگیری واکنشی یا کیفری

این نوع پیشگیری که دارای قدمت طولانی در تاریخ بشر است، در جوامع گذشته به عنوان تنها راهکار مبارزه علیه جرم و مجرم تلقی میشد. پیشگیری کیفری که در مرحلۀ بعد از ارتکاب جرم اعمال میشود، با استفاده از کیفر و مجازات که اثر آن رعب و وحشت در بزهکاران است، به اصلاح بزهکاران میپردازد (رحیمی نژاد، ۱۳۸۹: ۱۱۰). هر چند امروزه استفاده از کیفر و مجازاتها با انتقادهای زیادی مواجه است؛ اما همچنان یک راهکار مؤثر جهت مبارزه با جرایم است. این نوع از پیشگیری به دو نوع تقسیم میشود: پیشگیری عام که حالت جمع مدار است و طیف وسیعی از افراد جامعه را به وسیلۀ ارعاب انگیزی تحت تأثیر خود قرار میدهد. نوع دیگر، پیشگیری خاص است که مخاطب آن فرد است و به منظور پیشگیری از بزهکار شدن دوبارۀ فرد اعمال میشود.

با توجه به عدم جرمانگاری تروریسم به طور اعم و تروریسم سایبری به طور اخص در ایران، میتوان به قوانین کیفری عامی اشاره نمود که با جرمانگاری برخی افعال مشابه با تروریسم سایبری به ارعاب بزهکاران بالقوه و بالفعل میانجامد. در خصوص پیشگیری واکنشی از بزهدیدگان تروریسم سایبری، میتوان به چندین دسته از قوانین کیفری، شامل قانون جرایم رایانهای، قانون مجازات اسلامی، قانون تجارت الکترونیکی و برخی دیگر از قوانین متفرقه اشاره نمود. هرچند اقدام به تطبیق وتفسیر موسع نسبت به برخی مواد قانونی، در نسبت دادن مسئولیت به مرتکبان اعمال تروریستی سایبری، ممکن است قابل ایراد باشد، در ذیل به اقدامات پیشگیرانۀ اتخاذ شده در هر یک از آنها اشاره میگردد.

۲-۱-۱-۱- قانون جرایم رایانهای مصوب ۱۳۸۸

در خصوص مواد قانونی کیفری، در رابطه با پیشگیری از وقوع تروریسم سایبری و به تبع حمایت از بزهدیدگان آن، میتوان به موادی از این قانون اشاره نمود که شباهت خاصی به جرمانگاری تروریسم سایبری دارد. یکی از مقررات این قانون به عین مقرر میدارد:

«هر کس به قصد خطر انداختن امنیت، آسایش و امنیت عمومی اعمال مذکور در مواد هشت، نه و ۱۰ این قانون را علیه سامانههای رایانهای و مخابراتی که برای ارائۀ خدمات ضروری عمومی به کار میروند، از قبیل خدمات درمانی، آب، برق، گاز، مخابرات، حمل و نقل و بانکداری مرتکب شود، به حبس از سه تا ده سال محکوم خواهد شد» (مادۀ ۱۱قانون جرایم رایانهای، مصوب ۱۳۸۸).

مقررۀ فوق دو دسته از بزهکاران، یعنی اشخاص حقیقی و حقوقی را مورد خطاب قرار داده است که با تعیین کیفر در انتهای ماده، به بازدارندگی مرتکبان افعال مندرج در مادۀ ۱۱، اشاره نموده است. بزهدیدگان مورد حمایت در این مقرره، سیستمهای رایانهای و مخابراتی هستند که برای ارائۀ خدمات ضروری عمومی به کار میروند. با توجه به این که در تروریسم سایبری تأسیسات مورد استفادۀ عمومی مورد هجوم قرار میگیرند، اقدام شایستهای توسط قانونگذار به شمار میرود. در این راستا قانونگذار با تعیین مجازات، به ارعاب بزهکاران بالقوه که قصد ارتکاب اعمال مندرج در این ماده را دارند و همچنین تکرار بزه توسط بزهکاران بالفعل اقدام نموده است. کیفر تعیین شده در این ماده عبارت است از: سه تا ده سال حبس؛ اما باکمی دقت در اعمال ارتکابی و نتایج زیان بار آن بر امور اجرایی کشور، عدم تناسب کیفر تعیین شده با خسارتهای حاصله نمایان میشود؛ زیرا کیفر تعیین شده با گستردگی خسارات حاصل شده یکسان نیست. ایراد دیگر مجازات تعیین شده در این ماده این است که جا داشت قانونگذار به تعیین جریمۀ نقدی در کنار کیفر حبس با توجه به چالش برانگیز بودن مجازاتهای حبس که امروزه اکثر حقوقدانان با مجازات حبس مخالف هستند اقدام مینمود.

علاوه بر مادۀ ۱۱ این قانون که بزهکاران را از ارتکاب جرم علیه تأسیسات اطلاعاتی مورد استفادۀ عمومی بازداشته، در مقررههای دیگری، به تعیین کیفر اعمالی اقدام شده که برای ارتکاب تروریسم سایبری به منزلۀ عملیّات مقدماتی و اجرایی ارتکاب جرم به کار میروند. از جملۀ این مقررات میتوان به مواد هشت الی ۱۰ اشاره نمود که در ذیل به ترتیب، به مواضع اتخاذ شده در آنها پرداخته میشود. قانون جرایم رایانهای در مبحث دوم از این قانون به موضوع تخریب و اخلال در دادهها یا سیستمهای رایانهای و مخابراتی پرداخته است که با جرمانگاری اعمال غیرمجاز از قبیل: حذف یا تخریب یا مختل یا غیرقابل پردازش کردن دادههای رایانهای و مخابراتی، دو گونه مجازات را برای مرتکب ابن افعال در نظر گرفته است: یکی، حبس از شش ماه تا دو سال و دیگری، جزای نقدی از ده تا چهل میلیون ریال یا هر دو مجازات که گامی مفیدی در جهت بر حذر داشتن افرادی است که با توسل به چنین اعمالی به زیرساختهای اطلاعاتی کشور، به منظور دستیابی به اهداف مختلف استفاده میکنند (مادۀ هشت قانون جرایم رایانهای، مصوب ۱۳۸۸).

یکی دیگر از جلوههای پیشگیری واکنشی از جانب قانونگذار کیفری، به منظور پیشگیری و مقابله با جرایمی از قبیل تروریسم سایبری، مادۀ دیگری از همین قانون است که به طور غیر حصری و مصداقی به افعال غیرمجازی اشاره نموده است که منجر به توقف یا اختلال عملیّات سیستمهای رایانهای یا مخابراتی میشود. قانونگذار در این مقرره، مرتکب یا مرتکبان را به مجازات حبس از شش ماه تا دو سال یا جزای نقدی از ده تا چهل میلیون ریال یا هر دو مجازات محکوم کرده است. (مادۀ نه قانون جرایم رایانهای، مصوب ۱۳۸۸).

دستهای دیگر از اعمال غیرمجازی که به طور معمول توسط تروریستهای سایبری به منظور تخریب یا اختلال در دادهها و سیستمهای رایانهای و مخابراتی استفاده میشود، افعالی از قبیل مخفی کردن دادهها، تغییر گذرواژه یا رمزنگاری دادهها است که بدین وسیله، منجر به ممانعت از دسترسی اشخاص مجاز به دادهها یا سیستمهای رایانهای یا مخابراتی میشود، در این صورت قانونگذار با مجرمانه قلمداد نمودن اعمال فوق، برای مرتکب حبس از نود و یک روز تا یک سال یا جزای نقدی از پنج تا بیست میلیون ریال یا هر دو مجازات تعیین کرده است که با غیر حصری شمردن اعمال مذکور، اقدام شایستهای را در جهت محافظت از دادهها و سیستمهای رایانهای و همچنین با اعمال کیفر حبس یا جزای نقدی بازدارندگی را برای انواع بزهکاران شکل داده است (مادۀ۱۰ قانون جرایم رایانهای، مصوب ۱۳۸۸). قانونگذار در این سه ماده به صورت کامل و غیر حصری به شایعترین اعمال ارتکابی که علیه تأسیسات حیاتی کشور انجام میشود پرداخته است که اقدام شایستهای در خصوص جرمانگاری افعال مرتبط با تروریسم سایبری به شمار میرود.

علاوه بر قوانینی که به طور مستقیم به بیان مجازات اشخاصی که تأسیسات حیاتی کشور اعم از رایانهای و مخابراتی را مورد تعرض قرار میدهند، در لابه لای موادی دیگر از قانون جرایم رایانهای، به دستهای از افعال جرمانگاری شده مواجه میشویم که برای ارتکاب تروریسم سایبری در اولویت قرار دارند. نمونهای از افعال مذکور، جاسوسی رایانهای، شنود و دسترسی غیرمجاز هستند که نفوذ گران تروریستی از بدافزارهای گوناگونی برای دستیابی به اطلاعات محرمانه و حیاتی از آنها استفاده میکنند (مواد یک الی چهار قانون جرایم رایانهای، مصوب ۱۳۸۸). در مادۀ یک، به دو گونه مجازات یعنی حبس از نود و یک روز تا یک سال یا جزای نقدی از پنج تا بیست میلیون ریال یا هردوی آنها، برای کسی که مرتکب دسترسی غیرمجاز به دادهها یا سیستمهای رایانهای و مخابراتی شود پرداخته است. مادۀ دو به جرمانگاری شنود غیرمجاز و تعیین کیفر از شش ماه تا دو سال یا جزای نقدی از ده تا چهل میلیون ریال یا هر دوی آنها و مادۀ سه به جاسوسی رایانهای اشاره دارد. نفوذ گران تروریستی برای طرح ریزی حملات سایبری نیاز به اطلاعات در مورد زیرساختهای حیاتی یا اطلاعاتی دارند تا با استفاده از اطلاعات کسب شده و نحوۀ پیکربندی سیستمها، به عملیّاتهای غیرقانونی علیه دادهها و سیستمهای رایانهای و مخابراتی اقدام کنند. با توجه به این که ممکن است دولتها یا سازمانها مرتکب جرایم تروریستی به خصوص تروریسم سایبری شوند، قانون جرایم رایانهای به مسئولیت کیفری اشخاص حقوقی پرداخته است و چهار شرط را برای تحقق مسئولیت کیفری اشخاص حقوقی در نظر گرفته که عبارت اند از:

نوع جرم ارتکابی رایانهای باشد.

هرگاه مدیر شخص حقوقی دستور ارتکاب جرم رایانهای را صادر کند و جرم به وقوع پیوندد.

هرگاه یکی از کارمند شخص حقوقی با اطلاع مدیر یا در اثر نظارت نکردن وی مرتکب جرم رایانهای شود.

هرگاه تمام یا بخشی از فعالیت شخص حقوقی به ارتکاب جرم رایانهای اختصاص یافته باشد (مادۀ ۱۹ قانون جرایم رایانهای، مصوب ۱۳۸۸).

مادۀ ۲۰ همین قانون نیز، به تعیین کیفر و مجازات اشخاص حقوقی میپردازد که بر اساس شرایط مادۀ ۱۹، مسئول اعمال مجرمانه قلمداد میشوند. در خصوص مجازات تعیین شده برای اشخاص حقوقی در این قانون، انواع ضمانت اجرای کیفری از قبیل جزای نقدی، حبس و اقدامات تأمینی تعین شده است که در این راستا علاوه بر تعیین سه تا شش برابر حداکثر جزای نقدی جرم ارتکابی، مجازاتی بر حسب ذیل وضع نموده است:

«چنانچه حداکثر مجازات حبس آن جرم تا پنج سال حبس باشد، تعطیلی موقت شخص حقوقی از یک تا نُه ماه و در صورت تکرار جرم تعطیلی موقت شخص حقوقی از یک تا پنج سال» (مادۀ ۲۰ قانون جرایم رایانهای، مصوب ۱۳۸۸)؛ همچنین این مقرره در خصوص تخطی شخص حقوقی در درجۀ بالاتر بیان میدارد:

«چنانچه حداکثر مجازات حبس آن جرم بیش از پنج سال حبس باشد، تعطیلی موقت شخص حقوقی از یک تا سه سال و در صورت تکرار جرم شخص حقوقی منحل خواهد شد» (مادۀ ۲۰ قانون جرایم رایانهای، مصوب ۱۳۸۸).

علاوه بر تعیین مجازات برای شخص حقوقی، قانونگذار برای شخص حقیقی یعنی مدیر شخص حقوقی مجازاتهایی را در نظر گرفته است که در بسیاری از موارد مدیر شخص حقوقی از موقعیت و نفوذ خود سوءاستفاده نموده و به صورت مستقیم یا غیرمستقیم به ارتکاب جرایم رایانهای اقدام مینمایند. در این خصوص مادۀ فوق در ادامه بیان میدارد:

«مدیر شخص حقوقی که طبق بند «ب» این ماده منحل میشود، تا سه سال حق تأسیس یا نمایندگی یا تصمیمگیری یا نظارت بر شخص حقوقی دیگری را نخواهد داشت» (تبصرۀ یک مادۀ ۲۰ قانون جرایم رایانهای، مصوب ۱۳۸۸). ابن اقدام قانونگذار نمونهای از اقدامات تأمینی و مکمل در راستای مجازات اشخاص حقوقی است تا بدین منظور ارعاب ویژهای را برای این دسته از مرتکبان جرایم رایانهای القاء نماید.

جبران خسارت نیز از تلاشهای قانون جرایم رایانهای در خصوص جبران خسارت از زیانهای وارده بر بزهدیدگانی است که توسط شخص حقوقی متضرر شدهاند. در این رابطه یکی از مقررات این قانون به عین مقرر میدارد:

«خسارات شاکی خصوصی از اموال شخص حقوقی جبران خواهد شد. در صورتی که اموال شخص حقوقی به تنهایی تکافو نکند، مابهالتفاوت از اموال مرتکب جبران خواهد شد» (تبصرۀ دو مادۀ ۲۰ قانون جرایم رایانهای، مصوب ۱۳۸۸).

در مقرراتی دیگر از قانون جرایم رایانهای، به موضوع حمایت از دادههای سرّی پرداخته شده که در این موضوع در خصوص آماج تروریستهای سایبری از اهمیت دو چندانی برخوردار است زیرا این دادهها بیشترین جذابیت و کارایی را برای این دسته از بزهکاران دارا هستند. در این خصوص در قانون جرایم رایانهای سه دسته کیفر را برای سه گونه از اعمال غیرمجاز علیه دادههای سرّیِ در حال انتقال یا ذخیره شده در سیستمهای رایانهای و مخابراتی، تعیین نموده است که مرتکب هر یک به تناسب نقض شرایط مقرر شده در قانون، به کیفرهای مشخصی اعم از حبس یا جزای نقدی محکوم میشود (مادۀ سۀ قانون جرایم رایانهای، مصوب ۱۳۸۸). با توجه به این که به طور غالب تروریسم سایبری از طریق بدافزارهای رایانهای از قبیل تروجان ها یا ویروسهای رایانهای ارتکاب مییابد، قانونگذار اقدام بجایی نسبت به جرمانگاری چنین ابزارهای مجرمانهای نموده است. در این راستا این قانون به انواع اعمال غیرمجاز و ابزارهای ارتکاب جرم رایانهای اشاره نموده که منجر به وقوع عملی غیر قانونی نسبت به سیستمهای رایانهای و مخابراتی میشود. قانونگذار در این ماده مرتکب را مستحق کیفر حبس از نود و یک روز تا یک سال یا جزای نقدی از پنج تا بیست میلیون ریال یا هردوی آنها دانسته است (بندهای الف، ب و ج مادۀ ۲۵ قانون جرایم رایانهای، مصوب ۱۳۸۸).

تشدید مجازات نیز یکی دیگر از جنبههای پیشگیری کیفری است که با نشان دادن حساسیت قانونگذار نسبت به وقوع فعل مذکور، بازدارندگی بیشتری را به مرتکبان جرایم القاء میکند. در این راستا قانون جرایم رایانهای، برای مرتکب یا مرتکبین تشدید مجازات را اعمال نموده است که با سنگین نمودن مجازات نسبت به برخی مرتکبین یا شرایط ارتکاب جرم، میزان ارعاب انگیزی برخی جرایم رایانهای را بیشتر جلوه داده است. کارمند بودن و متصدی بودن مرتکب در ارتکاب جرم رایانهای، تعلق داشتن دادهها یا سیستمهای رایانهای به دولت یا نهادها و مراکز ارائه دهندۀ خدمات عمومی، سازمان یافته بودن ارتکاب بزه و گستردگی ارتکاب جرم، موقعیت و اعمال غیرقانونی هستند که در صورت ارتکاب، مجازات تشدیدی برای آنها در نظر گرفته شده است. این اقدام مفیدِ قانونگذار کیفری، نمونهای از اقدامات پیشگیرانۀ کیفری در خصوص مواجهه با موقعیت برخی بزهکاران و بزهدیدگان بالقوۀ جرایم رایانهای و به تبع تروریسم سایبری است (بند الف، ج، د و بند ه مادۀ ۲۶ قانون جرایم رایانهای، مصوب ۱۳۸۸).

تمامی فایل های پیشینه تحقیق و پرسشنامه و مقالات مربوطه به صورت فایل دنلودی می باشند و شما به محض پرداخت آنلاین مبلغ همان لحظه قادر به دریافت فایل خواهید بود. این عملیات کاملاً خودکار بوده و توسط سیستم انجام می پذیرد. جهت پرداخت مبلغ شما به درگاه پرداخت یکی از بانک ها منتقل خواهید شد، برای پرداخت آنلاین از درگاه بانک این بانک ها، حتماً نیاز نیست که شما شماره کارت همان بانک را داشته باشید و بلکه شما میتوانید از طریق همه کارت های عضو شبکه بانکی، مبلغ را پرداخت نمایید.

محفوظ می باشد.

محفوظ می باشد.

ارسال نظر